Blockchain

Perché Dobbiamo Utilizzare Un’Applicazione Antivirus Su Android?

Perché Dobbiamo Utilizzare Un’applicazione Antivirus Su Android? Rischi diversi, Vantaggi dell’utilizzo di applicazioni antivirus su Android

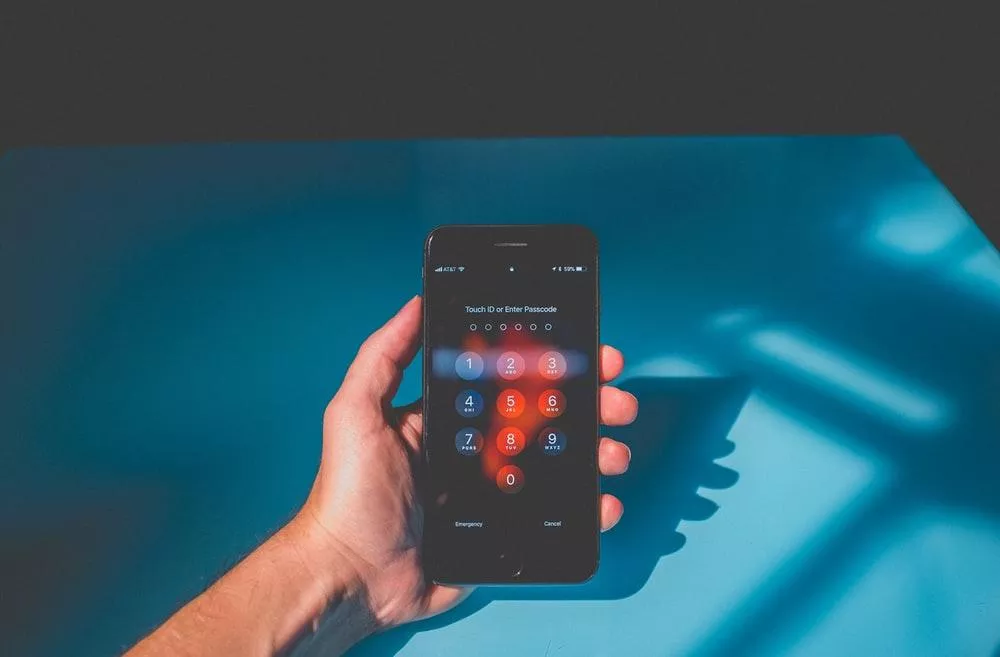

Una soluzione altrettanto fondamentale per garantire che il tuo dispositivo non venga infettato da questi programmi software malevoli (virus, trojan, adware, spyware) è il programma antivirus. Di conseguenza, il codice rileva e respinge anche l’app che può essere sviluppata in modo inefficiente dagli hacker. L’altra virtù è che può anche aiutare la tua macchina a essere sotto tiro e prevenire altri attacchi informatici da attacchi di phishing.

1. Rischi diversi

Android, essendo il sistema operativo mobile più utilizzato a livello globale, è diventato un obiettivo primario per i criminali informatici. Dal malware e ransomware agli attacchi di phishing e al furto di identità, le minacce sono diverse e in continua evoluzione. A differenza dei computer tradizionali, i dispositivi mobili spesso non dispongono delle solide misure di sicurezza inerenti ai sistemi operativi desktop, rendendoli suscettibili di sfruttamento.

a. Minaccia malware

Il malware, abbreviazione di software dannoso, comprende un ampio spettro di minacce progettate per infiltrarsi, interrompere o danneggiare un dispositivo o una rete. Nel regno di Android, i malware possono mascherarsi da applicazioni legittime, nascondersi negli app store o mascherarsi da download innocui dal web. Una volta installato, il malware può provocare danni rubando informazioni sensibili, spiando le attività degli utenti o addirittura rendendo il dispositivo inutilizzabile.

b. Insidie del phishing

Gli attacchi di phishing, un’altra minaccia diffusa, mirano a indurre gli utenti a divulgare informazioni personali come password, numeri di carta di credito o credenziali di accesso. Questi attacchi spesso utilizzano tattiche di ingegneria sociale, sfruttando siti Web, e-mail o messaggi falsi per ingannare le vittime ignare. Con la comodità di accedere alla posta elettronica e navigare sul Web sui nostri dispositivi Android, il rischio di cadere preda di truffe di phishing diventa sempre presente.

2. Vantaggi dell’utilizzo di applicazioni antivirus su Android

a. Il ruolo delle applicazioni antivirus

Le applicazione antivirus gratuita per Android si rivelano indispensabili guardiani della nostra sicurezza digitale di fronte a queste minacce incombenti. Queste soluzioni software sono progettate specificamente per rilevare, prevenire ed eliminare programmi dannosi, rafforzando così le difese dei nostri dispositivi Android.

b. Protezione in tempo reale

Le applicazioni antivirus utilizzano algoritmi sofisticati e analisi euristiche per identificare e neutralizzare proattivamente le minacce in tempo reale. Monitorando continuamente le attività del dispositivo e i flussi di dati in entrata, questi strumenti fungono da sentinelle vigili, intercettando il malware prima che possa infiltrarsi nel sistema.

c. Scansione completa

Una delle funzioni principali delle applicazioni antivirus è l’esecuzione di scansioni complete della memoria, delle applicazioni e dei file del dispositivo. Attraverso tecniche di scansione approfondita, questi strumenti ispezionano meticolosamente ogni angolo del dispositivo, eliminando ogni traccia di malware o attività sospette. Eseguendo scansioni regolari, gli utenti possono garantire che i loro dispositivi Android rimangano liberi da minacce nascoste.

d. protezione della rete

In un’era in cui la navigazione sul Web è diventata parte integrante della nostra vita quotidiana, le applicazioni antivirus estendono il loro ombrello protettivo per comprendere le attività online. Integrando funzionalità di protezione Web, questi strumenti possono rilevare e bloccare siti Web dannosi, tentativi di phishing e altre minacce online in tempo reale. Che si tratti di fare acquisti, operazioni bancarie o semplicemente navigare sul Web alla ricerca di informazioni, gli utenti possono navigare nel panorama digitale con sicurezza, sapendo che la loro applicazione antivirus è al loro fianco.

e. Misure antifurto

Oltre a combattere malware e minacce online, molte applicazioni antivirus offrono funzionalità aggiuntive come funzionalità antifurto e generatore di password sicuro. In caso di smarrimento o furto del dispositivo, questi strumenti consentono agli utenti di localizzare, bloccare o cancellare da remoto il proprio dispositivo Android, proteggendo i dati sensibili dalla caduta nelle mani sbagliate. Grazie alla possibilità di tracciare la posizione del dispositivo o attivare un allarme da remoto, gli utenti possono mitigare le potenziali conseguenze del furto o dello smarrimento del dispositivo.

f. Reputazione e affidabilità

Quando si valutano le applicazioni antivirus, è essenziale considerare la reputazione e il track record dello sviluppatore del software. Scegli marchi affermati con una comprovata storia nella fornitura di soluzioni di sicurezza affidabili e aggiornamenti tempestivi. Leggere recensioni e testimonianze di altri utenti può fornire preziose informazioni sull’efficacia e sulle prestazioni dell’applicazione antivirus.

g. Impatto sulle prestazioni

Sebbene le applicazioni antivirus svolgano un ruolo cruciale nella protezione del tuo dispositivo Android, non dovrebbero andare a scapito delle prestazioni o della durata della batteria. Scegli soluzioni leggere e ottimizzate che riducono al minimo il consumo di risorse e funzionano perfettamente in background. Evita applicazioni eccessive che consumano le risorse di sistema o causano rallentamenti, poiché possono compromettere l’esperienza dell’utente.

Conclusione

Le applicazioni antivirus fungono da guardiani indispensabili, proteggendo la nostra oasi digitale da malware, attacchi di phishing e altre attività nefaste. Protezione Web e misure antifurto: questi strumenti consentono agli utenti di navigare nel panorama digitale con sicurezza e tranquillità. Mentre abbracciamo le infinite possibilità offerte dai nostri dispositivi Android, non dimentichiamoci di rafforzare le loro difese con l’armatura della protezione antivirus.

Bitcoin

Elevating Your Bitcoin Understanding: A Guide for the Avid Learner

Want to learn about crypto investing from experts? This website, quantum-primeprofit.com can help you achieve excellence by connecting you with investment professionals. Learn more!

In the digital age, Bitcoin has emerged as a groundbreaking force, poised to transform conventional finance and payment methods through its decentralized digital currency. For those keen on grasping the intricacies of this financial revolution, this guide offers an all-encompassing view of Bitcoin, spanning from its inception to its contemporary influence. Want to learn about crypto investing from experts? This website, quantum-primeprofit.com can help you achieve excellence by connecting you with investment professionals. Learn more!

Table of Contents

1. The Genesis of Bitcoin

Bitcoin’s journey begins with an enigmatic figure known as Satoshi Nakamoto. In 2008, Nakamoto published a whitepaper titled “Bitcoin: A Peer-to-Peer Electronic Cash System.” This groundbreaking paper laid the foundation for what would become Bitcoin. To this day, Nakamoto’s true identity remains unknown, adding an element of intrigue to the Bitcoin story.

The whitepaper proposed a novel idea: a digital currency that operates on a decentralized ledger called a blockchain. This innovation was designed to eliminate the need for intermediaries like banks in financial transactions, making peer-to-peer transactions possible.

2. How Bitcoin Works

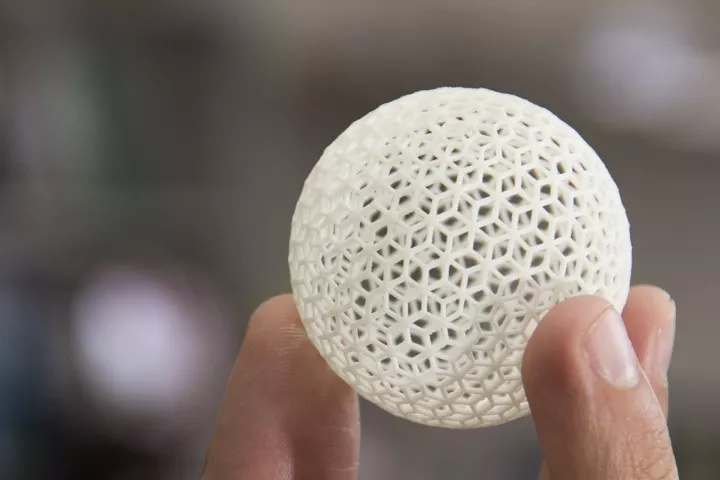

Blockchain Technology: The Backbone of Bitcoin

At the core of Bitcoin is blockchain technology. A blockchain is a distributed ledger that records all Bitcoin transactions across a network of computers. This ledger is immutable and transparent, making it virtually impossible to alter or manipulate transaction history.

Explaining the Concept of a Blockchain

A blockchain consists of blocks, each containing a group of transactions. These blocks are linked together in chronological order, forming a chain. Each block is cryptographically secured, ensuring the integrity of the entire ledger.

Mining and Consensus Mechanisms

Bitcoin transactions are validated through a process called mining. Miners use computational power to solve complex mathematical puzzles, adding new blocks to the blockchain. The first miner to solve the puzzle broadcasts the block to the network, and if a consensus is reached, the block is added to the chain.

3. Transactions and Wallets

To interact with the Bitcoin network, users need a wallet. A wallet contains cryptographic keys, including a public address for receiving Bitcoin and a private key for authorizing transactions. Security is paramount when it comes to Bitcoin wallets.

Cryptographic Keys and Addresses

Public keys serve as addresses that users share to receive Bitcoin. Private keys are secret codes that must be kept secure to access and authorize transactions.

Security Measures for Protecting Your Bitcoin

Users must employ robust security practices, including hardware wallets, multi-factor authentication, and offline storage, to safeguard their Bitcoin holdings.

4. Bitcoin’s Role in the Financial Ecosystem

Store of Value vs. Digital Cash

Bitcoin serves two primary functions: as a store of value and as digital cash. As a store of value, Bitcoin is often compared to gold, seen as a hedge against inflation and economic instability. Its finite supply (capped at 21 million coins) contributes to this perception.

Bitcoin as an Investment Asset

Bitcoin has gained widespread recognition as an investment asset. Its price volatility has attracted investors seeking high returns. Institutions and individuals alike have allocated a portion of their portfolios to Bitcoin, viewing it as a hedge against traditional financial markets.

Regulatory Challenges and Legal Considerations

As Bitcoin’s popularity has grown, governments and regulators worldwide have grappled with how to classify and regulate it. The regulatory landscape varies from country to country, making it crucial for Bitcoin enthusiasts to stay informed about their local laws and compliance requirements.

5. The Bitcoin Mining Process

The Mining Ecosystem

Mining is the process by which new Bitcoins are created and transactions are confirmed. Miners play a vital role in maintaining the integrity of the blockchain.

Miners, Nodes, and Mining Pools

Miners are nodes in the Bitcoin network that compete to solve cryptographic puzzles. Mining pools are groups of miners who combine their computational power to increase their chances of solving a puzzle and earning rewards.

Energy Consumption and Environmental Concerns

Bitcoin mining’s energy consumption has raised environmental concerns. The energy-intensive process of mining has led to debates about the sustainability of Bitcoin and efforts to develop more energy-efficient consensus mechanisms.

Bitcoin Halving Events and Their Impact

Approximately every four years, Bitcoin experiences a “halving” event, reducing the number of new Bitcoins created per block by half. This scarcity mechanism has historical precedents for driving up Bitcoin’s price and impacting the mining ecosystem.

6. Bitcoin’s Impact on Society

Financial Inclusion and Banking the Unbanked

Bitcoin has the potential to provide financial services to those without access to traditional banking. By simply having an internet connection, individuals can become part of the global financial network, sending and receiving Bitcoin without intermediaries.

Remittances and Cross-Border Transactions

Bitcoin’s borderless nature makes it an attractive option for remittances and cross-border transactions. It offers a faster and more cost-effective alternative to traditional money transfer services.

Bitcoin and the Future of Traditional Banking

The rise of Bitcoin has prompted traditional financial institutions to explore blockchain technology and digital currencies. Central banks are also researching and developing their digital currencies, known as central bank digital currencies (CBDCs), in response to the changing financial landscape.

7. Challenges and Future Trends

Scalability Issues and Lightning Network

Bitcoin faces challenges related to scalability, as it currently struggles to handle a high volume of transactions quickly and cost-effectively. The Lightning Network is an off-chain solution designed to address this issue, allowing for faster and cheaper transactions.

Competing Cryptocurrencies

While Bitcoin remains the dominant cryptocurrency, it faces competition from other cryptocurrencies like Ethereum, which offers smart contract capabilities and decentralized applications. These platforms are exploring innovative use cases beyond digital cash.

Central Bank Digital Currencies (CBDCs) and Their Implications

Central banks are actively researching and piloting CBDCs, which could potentially reshape the global financial system. The impact of CBDCs on Bitcoin and the broader cryptocurrency ecosystem remains a topic of debate and interest.

Conclusion

Bitcoin’s journey from an anonymous whitepaper to a global financial phenomenon has been nothing short of remarkable. Its potential to disrupt traditional finance, drive financial inclusion, and serve as an investment asset continues to captivate the world. As Bitcoin and blockchain technology evolve, avid learners should stay informed, engage with the community, and exercise responsible investment practices. The future of cryptocurrencies and their role in the global financial landscape remains an exciting and dynamic field to watch.

Instagram3 years ago

Instagram3 years agoBuy IG likes and buy organic Instagram followers: where to buy them and how?

Instagram3 years ago

Instagram3 years ago100% Genuine Instagram Followers & Likes with Guaranteed Tool

Business4 years ago

Business4 years ago7 Must Have Digital Marketing Tools For Your Small Businesses

Instagram3 years ago

Instagram3 years agoInstagram Followers And Likes – Online Social Media Platform